Tokenim是一个较新的数字资产或代币,通常其设计和应用目标是为了解决特定的市场需求,如提高交易速度、降低费用或改善用户隐私。在数字货币的快速发展中,这类代币应运而生,并吸引了许多投资者的关注。

然而,正如每一种新兴技术一样,Tokenim同样面临着网络安全的挑战。尤其是在数字资产交易时,用户需要特别小心,以防受骗或遭到攻击。

Tokenim及其他数字资产在网络安全领域可能面临许多风险,包括但不限于网络钓鱼、恶意软件攻击、钱包安全性不足等。

一方面,攻击者可以通过假冒网站或应用程序诱骗用户输入他们的私钥或个人信息,从而盗取他们的代币。另一方面,某些Wallet(钱包)可能由于编码缺陷或设计不当,从而使用户的代币面临被盗被伪造的风险。

此外,Tokenim在交易过程中也可能会被黑客利用各种手段进行攻击,如DDoS攻击、51%攻击等。这些攻击不仅会影响用户的资产安全,还会影响整个代币的价值和市场稳定性。

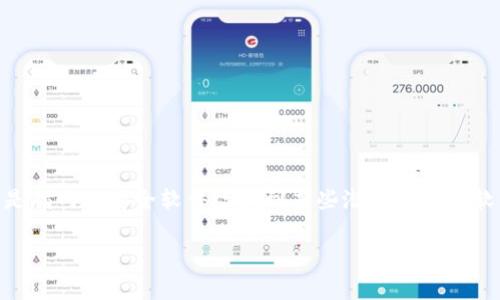

为了降低Tokenim相关的网络安全风险,用户可以采取多种措施。首先,选择可信的交易平台非常重要。在进行数字资产交易时,用户应优先选择知名的、具有良好声誉的交易所或平台,这样可以有效降低遭受攻击的风险。

其次,使用硬件钱包来存储Tokenim等数字资产也是一种有效的防护手段。硬件钱包将私钥保存在离线环境中,可以有效避免黑客通过网络攻击盗取资产。

用户还需要定期更新自己的软件和应用,确保其时刻处于最新的安全状态。同时,用户也应加强对网络安全的认知,不随意点击来历不明的链接,避免因网络钓鱼而导致的个人信息泄露。

当您的杀毒软件或安全工具报警称Tokenim出现“报毒”现象时,您应首先不要惊慌,而是冷静分析报警的信息。

通常情况下,某些安全软件会因为Tokenim的程序特征而误报,这通常出现在新项目或未广泛使用的数字资产中。这是因为这些资产可能包含某些与已知恶意软件类似的代码结构。对此,用户应通过交叉检查安全性信息、查看其他用户的反馈与评级来判断此报告的准确性。

建议在确认Tokenim的风险后,不要轻易使用此代币或投资方案。在这一过程中,用户应随时保持警惕,使用有效的安全软件进行保护。

在考虑投资Tokenim时,必须理性分析其安全性和风险。每个代币或数字资产都有其特定的市场表现和潜在风险。Tokenim是否具备良好的市值增长潜力?其背后的团队是否可靠?市场对它的认知度和采纳度如何?理解这些信息能够帮助潜在投资者做出明智的决定。此外,市场的波动性使得所有数字资产都伴随风险进行交易,因此分散投资是降低风险的一种有效手段。

对于投资者,了解Tokenim背后的项目白皮书、技术实现及其应用场景同样重要。项目的透明度、社区的活跃度以及团队的技术背景通常是判断一项投资能够成功的关键。在数字资产市场中,信息不对称可能导致投资决策失误,因此,投资者应当持谨慎态度,不应盲目跟风。

在评估Tokenim的真实风险时,投资者可以从多个层面进行分析。首先是技术层面,了解Tokenim的技术实现是否成熟,是否经过代码审计等;其次是经济层面,分析该代币的供需关系、市场流通性及其背后的经济模型;最后是团队层面,团队的可信度和行业背景也是判断代币潜在风险的重要依据。

此外,了解社区反馈和项目动向同样能够提供重要信息。社区的活跃程度往往能反映代币的未来潜力,若一个项目有活跃的开发社区和强大的支持者,则通常表明该项目更加可信。

风险评估没有绝对的标准,但通过这些多维度的分析,投资者可以更全面地判断Tokenim的真实风险,从而做出更有依据的投资决策。

选择安全的Tokenim交易平台是保护自己资产的关键一步。首先,用户应优先选择那些拥有良好声誉和历史的交易所,尽可能避免使用不知名的小平台。同时,查看平台是否拥有关合规的许可证,以及其在行业内的口碑也是必要步骤。

交易平台的安全性也至关重要,比如是否采用多重身份验证系统、安全的加密技术、冷钱包存储资产等,都是评估其安全性的重要指标。另外,交易所的客户支持也非常关键,处理问题的效率和及时性会直接影响用户的使用体验。

了解其他用户的评价和社交媒体上的反馈也可以帮助用户更好地做出选择,确保选择一个安全的交易平台来交易Tokenim,降低风险。

作为一种新兴的数字资产,Tokenim的未来发展趋势受到市场需求和技术演进等多重因素的影响。随着区块链技术的不断普及,更多的传统行业开始与区块链结合,Tokenim可能在特定行业中发挥越来越大的作用。

未来,Tokenim的使用场景、智能合约的应用以及其在跨境支付、版权保护等方面的潜力都将不断被挖掘。同时,随着监管的逐步完善,Tokenim的合规性和透明度将受到更大的关注,良好的合规框架将有助于提高Tokenim的信任度。

总之,Tokenim作为一种新兴事物,必将面临机遇与挑战交织的未来。投资者和用户必须具备前瞻性,深入了解Tokenim的发展,并随时做出调整和应对。

通过以上的详尽分析,希望能帮助读者更好地理解Tokenim相关的网络安全问题及防护策略。

leave a reply